1.Kiểm soát truy cập là gì?

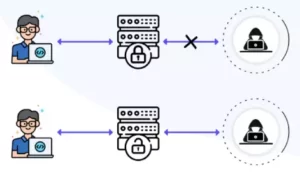

Là việc áp dụng các ràng buộc về việc ai (hoặc cái gì) có thể thực hiện các hành động đã cố gắng hoặc truy cập tài nguyên mà họ đã yêu cầu. Trong ngữ cảnh của các ứng dụng web, kiểm soát truy cập phụ thuộc vào xác thực và quản lý phiên:

Xác thực xác định người dùng và xác nhận rằng họ đúng như họ nói.

Quản lý phiên xác định những yêu cầu HTTP tiếp theo nào được thực hiện bởi cùng người dùng đó.

Kiểm soát truy cập xác định xem người dùng có được phép thực hiện hành động mà họ đang cố gắng thực hiện hay không.

Kiểm soát truy cập bị hỏng là một lỗ hổng bảo mật thường gặp và thường nghiêm trọng. Thiết kế và quản lý các điều khiển truy cập là một vấn đề phức tạp và năng động, áp dụng các ràng buộc về kinh doanh, tổ chức và pháp lý đối với việc triển khai kỹ thuật. Các quyết định thiết kế kiểm soát truy cập phải do con người đưa ra chứ không phải công nghệ và khả năng xảy ra lỗi rất cao.

2.Tham chiếu đối tượng trực tiếp không an toàn (IDOR) là gì?

Tham chiếu đối tượng trực tiếp không an toàn (IDOR) là một loại lỗ hổng kiểm soát truy cập phát sinh khi một ứng dụng sử dụng đầu vào do người dùng cung cấp để truy cập trực tiếp vào các đối tượng. Thuật ngữ IDOR đã được phổ biến nhờ sự xuất hiện của nó trong Top Ten của OWASP 2007. Tuy nhiên, đây chỉ là một ví dụ về nhiều lỗi triển khai kiểm soát truy cập có thể dẫn đến việc vượt qua các kiểm soát truy cập .

3.Lỗ hổng kiểm soát truy cập trong quy trình nhiều bước.

Nhiều trang web thực hiện các chức năng quan trọng qua một loạt các bước. Điều này thường được thực hiện khi cần nắm bắt nhiều đầu vào hoặc tùy chọn khác nhau hoặc khi người dùng cần xem xét và xác nhận chi tiết trước khi thực hiện hành động. Ví dụ: chức năng quản trị để cập nhật chi tiết người dùng có thể bao gồm các bước sau:

- Tải biểu mẫu chứa thông tin chi tiết cho một người dùng cụ thể.

- Gửi các thay đổi.

- Xem lại các thay đổi và xác nhận.

4.Cách ngăn chặn lỗ hổng.

Các lỗ hổng kiểm soát truy cập thường có thể được ngăn chặn bằng cách thực hiện phương pháp phòng thủ chuyên sâu và áp dụng các nguyên tắc sau:

- Không bao giờ chỉ dựa vào che giấu để kiểm soát truy cập.

- Trừ khi một tài nguyên được thiết kế để truy cập công khai, từ chối truy cập theo mặc định.

- Bất cứ khi nào có thể, hãy sử dụng một cơ chế duy nhất trên toàn ứng dụng để thực thi các biện pháp kiểm soát truy cập.

- Ở cấp mã, bắt buộc các nhà phát triển phải khai báo quyền truy cập được phép cho từng tài nguyên và từ chối quyền truy cập theo mặc định.

- Kiểm tra kỹ lưỡng và kiểm tra các biện pháp kiểm soát truy cập để đảm bảo chúng hoạt động như thiết kế.